タイヤ圧警告灯が点いたので足踏みポンプしゅこしゅこ

お仕事しなくや

07994cf4f (upstream/main) New Crowdin updates (#17995)

1de748bf5 Fix FetchFeaturedCollectionService (#18030)

\Master?/  \ますたー/

\ますたー/

Merged mastodon/mastodon at 07994cf4f69c54ede56d67ead389df8236324bb6.

僕の鳥はNFT詐欺師のフォローをやめてからずいぶん平和になったよ。ぷーちんの侵略をNFT詐欺の普及に利用してるのをみかけて詐欺の妨害するのを諦めたよ。

トラックボールのスクロールリングからブラウザのスクロールをうまくできなくなってログアウトしもUSB抜き挿ししても本体の電源入れなおしてもなおらなくてセンサーが埃をかんじゃったぽいから分解掃除するかって裏をみたらちっこいアレンキーが必要そうで探すのめんどうだなあってエアダスター吹いたらなおった←

Ubuntu 14.04.6 LTS+ESMです

$ sudo apt update && apt list --upgradable

:

gzip/trusty-infra-security 1.6-3ubuntu1+esm1 i386 [upgradable from: 1.6-3ubuntu1]

liblzma5/trusty-infra-security 5.1.1alpha+20120614-2ubuntu2.14.04.1+esm1 i386 [upgradable from: 5.1.1alpha+20120614-2ubuntu2]

xz-utils/trusty-infra-security 5.1.1alpha+20120614-2ubuntu2.14.04.1+esm1 i386 [upgradable from: 5.1.1alpha+20120614-2ubuntu2]

$ sudo apt-get upgrade -y

$ cat /var/run/reboot-required*

cat: /var/run/reboot-required*: No such file or directory

ヨシ

ssh-rsaしかサポートしないサーバへの接続がうまくいかないことの確認のために~/.ssh/configでssh-rsaを無効にしたら家サーバにgit pushできなくなった回。~/.ssh/id_rsaはsha-1でしか使えないってこと?

$ cat << _END >> ~/.ssh/config

Host *

HostKeyAlgorithms -ssh-rsa

PubkeyAcceptedKeyTypes -ssh-rsa

_END

$ ssh -v おうち

:

debug1: Skipping ssh-rsa key ~/.ssh/id_rsa - not in PubkeyAcceptedKeyTypes

debug1: SSH2_MSG_EXT_INFO received

debug1: kex_input_ext_info: server-sig-algs=<ssh-ed25519,ssh-rsa,rsa-sha2-256,rsa-sha2-512,ssh-dss,ecdsa-sha2-nistp256,ecdsa-sha2-nistp384,ecdsa-sha2-nistp521>

debug1: SSH2_MSG_SERVICE_ACCEPT received

debug1: Authentications that can continue: publickey

:

debug1: No more authentication methods to try.

@omasanori ありがとうとざいます。Ubuntu 18.04のOpenSSH_7.6p1、そもそも、rsa-sha2-*をサポートしてない疑惑が不定してきました

$ ssh -Q key | grep rsa

ssh-rsa

ssh-rsa-cert-v01@openssh.com

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

192.168.0.0/16のネットワークのサブネットマスクは255.255.0.0で最初の16ビットが同じIPアドレスのノードには直接パケットが届くハズってことわよね

Ubuntu 18.04.6 LTSにも来てたよ

$ sudo apt update && apt list --upgradable

:

gzip/bionic-updates,bionic-security 1.6-5ubuntu1.2 amd64 [upgradable from: 1.6-5ubuntu1.1]

liblzma5/bionic-updates,bionic-security 5.2.2-1.3ubuntu0.1 amd64 [upgradable from: 5.2.2-1.3]

xz-utils/bionic-updates,bionic-security 5.2.2-1.3ubuntu0.1 amd64 [upgradable from: 5.2.2-1.3]

$ sudo apt dist-upgrade -y

$ cat /var/run/reboot-required*

cat: '/var/run/reboot-required*': No such file or directory

このアカウントは、notestockで公開設定になっていません。

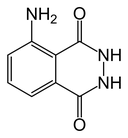

@Methylenedi_oxy あー!勘違いしてました。過酸化水素をかけると紫外線を出すんですね。「アンナチュラル」で別の場面と混同しちゃったんだと思います。ご指摘ありがとうございます〜!

https://ja.wikipedia.org/wiki/%E3%83%AB%E3%83%9F%E3%83%8E%E3%83%BC%E3%83%AB

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

このアカウントは、notestockで公開設定になっていません。

トゥートを遡る系だとoAuth渡してポストまでするのも良いけど、ポストするだけならクリップボード経由がお手軽かつ安全な気のする

ひょー!

web.archive.org/web/20020308163223/http://omoi.kondara.org/index.html.ja

Matodonから(ActivityPubが)リモートに配達するアクティビティにはHTTP署名がついてるはずだから受け取る側で差出人も含めて検証できるはずなんだけど受ける側を実装するのはどれくらい大変なんだろ

https://qiita.com/zunda/items/c4d668a75712d88e005c#%E3%83%88%E3%82%A5%E3%83%BC%E3%83%88%E3%82%92%E9%85%8D%E9%80%81%E3%81%99%E3%82%8B

リレーを考慮しないのであればHTTP Signaturesだけ実装すればいいのでそこまで難しくはないですね